首页 > 基础资料 博客日记

wso2~自定义id_token

2025-06-10 15:30:03基础资料围观358次

这篇文章介绍了wso2~自定义id_token,分享给大家做个参考,收藏Java资料网收获更多编程知识

- https://medium.com/@vinula9/scope-allowlisting-whitelisting-in-wso2-api-manager-for-generating-access-tokens-per-device-or-9d16746c048b

- https://nipunaupeksha.medium.com/scopes-and-claim-management-in-wso2-is-dc845c119b84

id_token

它是一个jwt token,用来存储用户基本信息,默认走的是openid的scope,里面默认有sub这个字段,用来表示用户的id。

自定义id_token和用户信息响应

这块需要通过配置sp的claim来实现,而不是IDP的claim,这块需要特别注意

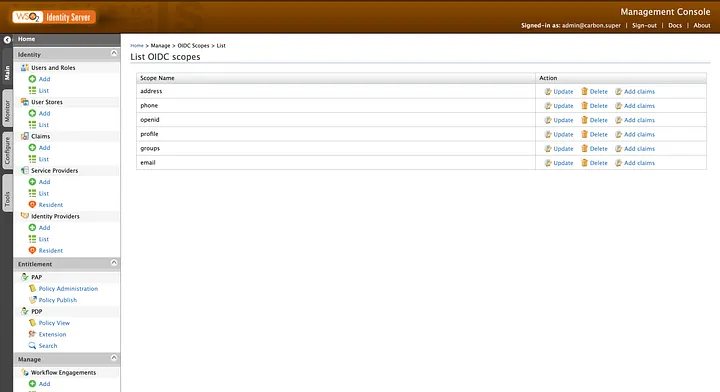

scope配置

- nickname

- username

- lastname

- givenname

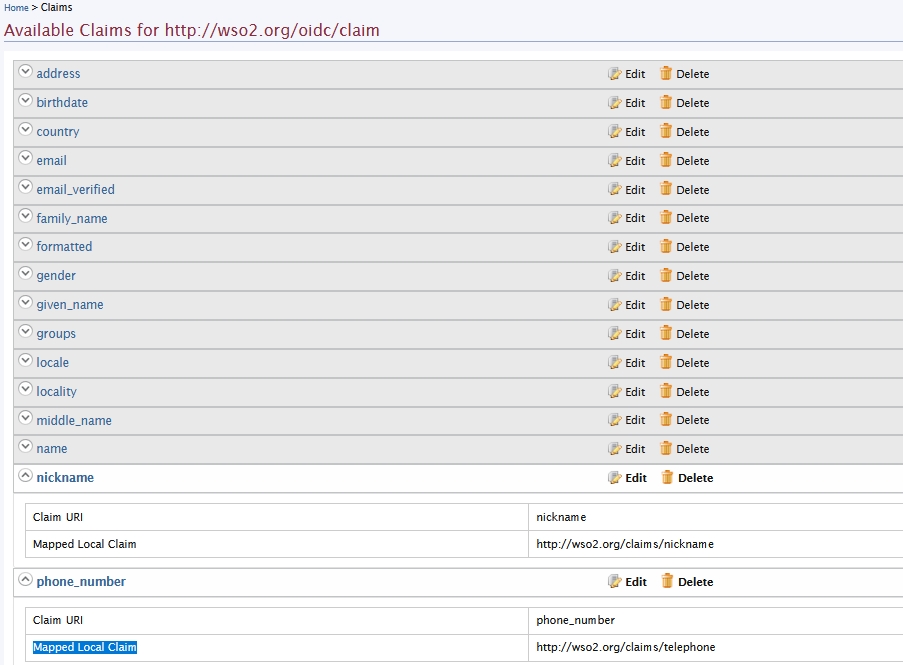

claim的配置

scope里的元素由claim组成

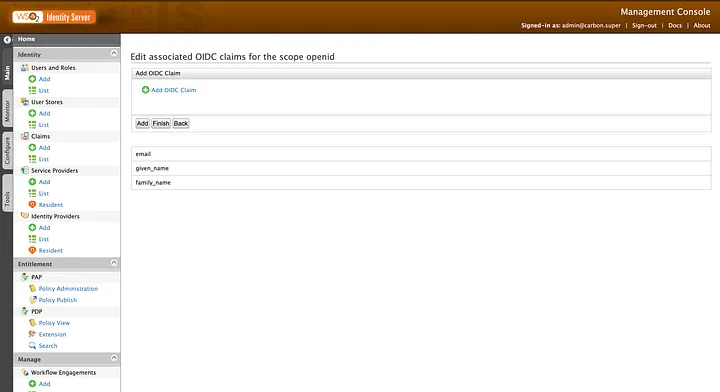

openid下面的claim列表

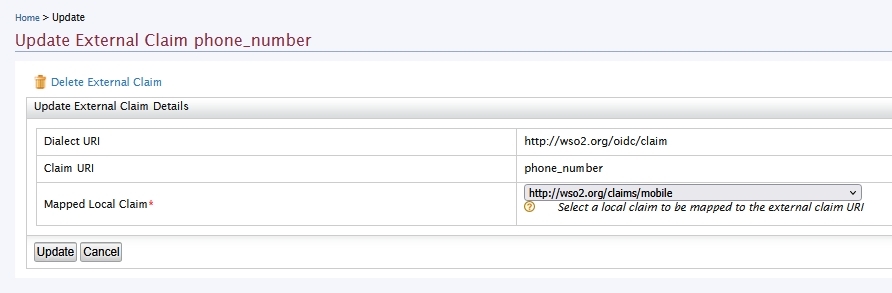

对某个claim里的元素进行编辑

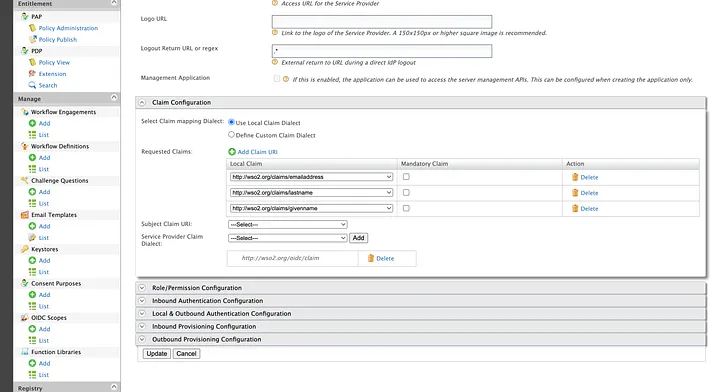

具体服务SP认证配置

现在我们选择(Service Providers → List →你的应用),然后添加一个claim

- http://wso2.org/claims/emailaddress

- http://wso2.org/claims/lastname

- http://wso2.org/claims/givenname

- http://wso2.org/claims/username

- http://wso2.org/claims/nickname

获取用户信息

curl --location 'https://localhost:9443/oauth2/userinfo?schema=openid' \

--header 'Authorization: Bearer 08eca470-ae4f-39dc-9d6a-7dd1ba75514b'

响应

{

"nickname": "test.zhang12",

"sub": "347c9e9e-076c-45e3-be74-c482fffcc6e5",

"email": "test@sina.com"

}

解析id_token

在获取token之后,我们可以解析id_token,这时自定义的claim将在这里出现,如图

文章来源:https://www.cnblogs.com/lori/p/18922040

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若内容造成侵权/违法违规/事实不符,请联系邮箱:jacktools123@163.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若内容造成侵权/违法违规/事实不符,请联系邮箱:jacktools123@163.com进行投诉反馈,一经查实,立即删除!

标签:

相关文章

最新发布

- 15. 别再硬写提示词了!LangChain ChatPromptTemplate核心实战

- 一次 OOM 线上排查实录

- 从控制论看 Harness Engineering:当反馈回路终于能在"重要的地方"闭合

- AI 测试全场景提效:功能 / 性能 / 安全 / 自动化,用 AI 重塑测试工作流

- 你真的理解 volatile 关键字了吗?

- .NET 11 Preview 4 震撼发布:MAUI 抛弃 Mono,全量迁移 CoreCLR,性能与 NativeAOT 双炸场!

- 博客园 × Halo 建站|国产电商新选择,商城版永久授权,3 折升级特惠!

- .NET 与鸿蒙的“技术巧遇”

- Docker学习笔记:后端、数据库和反向代理怎么一起跑起来

- Codex 接入 Notion:把 AI 结果写回知识库